Meilleure règle de sécurité pour WordPress

Les éléments mobiles d’un Pharma Hack comprennent des portes dérobées dans les plugins et les bases de données, qui peuvent être nettoyées en suivant les instructions de ce blog . Cependant, les exploits sont souvent des variantes vicieuses d’injections malveillantes codées qui se cachent dans les bases de données et nécessitent un processus de nettoyage en profondeur pour corriger la vulnérabilité. Cependant, vous pouvez facilement prévenir les Pharma Hacks en utilisant des fournisseurs d’hébergement WordPress recommandés avec des serveurs à jour et en mettant régulièrement à jour vos installations, thèmes et plugins WordPress. Des hébergeurs proposent également des corrections de piratage gratuites.

Tentatives de connexion par force brute

Les tentatives de connexion par force brute utilisent des scripts automatisés pour exploiter les mots de passe faibles et accéder à votre site. L’authentification en deux étapes, la limitation des tentatives de connexion, la surveillance des connexions non autorisées, le blocage des adresses IP et l’utilisation de mots de passe forts sont quelques-uns des moyens les plus simples et les plus efficaces de prévenir les attaques par force brute. Malheureusement, de nombreux propriétaires de sites Web WordPress ne respectent pas ces pratiques de sécurité, alors que les pirates peuvent facilement compromettre jusqu’à 30 000 sites Web en une seule journée en utilisant des attaques par force brute.

Redirections malveillantes

Les redirections malveillantes créent des portes dérobées dans les installations WordPress en utilisant les protocoles FTSP, SFTP, wp-admin et autres et injectent un code de redirection dans le site web. Les redirections sont souvent placées dans votre fichier .htaccess et dans d’autres fichiers de base de WP sous des formes cryptées, dirigeant le trafic Web vers des sites malveillants. Nous vous expliquons les moyens de les éviter dans les étapes de sécurité de WordPress ci-dessous.

Scripting croisé (XSS)

Les scripts intersites (XSS) se produisent lorsqu’un script malveillant est injecté dans une application ou un site web de confiance. L’attaquant s’en sert pour envoyer du code malveillant, généralement des scripts côté navigateur, à l’utilisateur final à son insu. En général, l’objectif est de capturer des cookies ou des données de session, voire de réécrire le code HTML d’une page.

Les vulnérabilités de type « cross-site scripting » sont, de loin, les plus courantes dans les plugins WordPress.

Déni de service

Le plus dangereux de tous est sans doute le déni de service (DoS), qui exploite les vulnérabilités et les bogues du code pour saturer la mémoire des systèmes d’exploitation des sites web. Des pirates ont compromis des millions de sites web et volé des millions de francs Suisse en exploitant des versions obsolètes et boguées du logiciel WordPress par des attaques DoS. Bien que les cybercriminels motivés par des raisons financières soient moins susceptibles de cibler les petites entreprises, ils ont tendance à compromettre des sites web vulnérables et obsolètes pour créer des chaînes de botnet afin d’attaquer les grandes entreprises.

Même les dernières versions du logiciel WordPress ne peuvent pas assurer une défense complète contre les attaques DoS très médiatisées, mais elles vous permettront au moins d’éviter d’être pris entre les feux croisés des institutions financières et des cybercriminels sophistiqués. Et n’oubliez pas le 21 octobre 2016. C’est le jour où Internet a été coupé à cause d’une attaque DNS DDoS. Découvrez pourquoi il est important d’utiliser un fournisseur DNS de premier ordre et une stratégie de basculement pour renforcer la sécurité de WordPress.

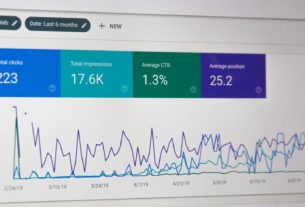

Guide de sécurité WordPress 2022

Selon les statistiques d’Internet, plus de 100 000 sites web sont piratés chaque jour. C’est pourquoi il est si important de prendre le temps de lire les recommandations ci-dessous pour mieux renforcer la sécurité de votre WordPress.

Sites WordPress piratés

Nous ne manquerons pas de mettre à jour cet article avec des informations pertinentes au fur et à mesure que la plateforme WordPress évolue et que de nouvelles vulnérabilités apparaissent.

- Hébergement sécurisé de WordPress

- Utilisez la dernière version de PHP

- Noms d’utilisateur et mots de passe intelligents

- Dernières versions

- Verrouiller l’administration de WordPress

- Authentification à deux facteurs

- HTTPS – Certificat SSL

- Renforcement de wp-config.php

- Désactiver XML-RPC

- Cacher la version de WordPress

- En-têtes de sécurité HTTP

- Plugins de sécurité WordPress

- Sécurité des bases de données

- Connexions sécurisées

- Permissions des fichiers et du serveur

- Désactiver l’édition dans le panneau de contrôle

- Empêcher les liens hypertextes

- Faites toujours des sauvegardes de WordPress

- Protection contre les DDoS

Investissez dans un hébergement WordPress sécurisé

Lorsqu’il s’agit de sécuriser WordPress, il ne s’agit pas simplement de verrouiller votre site WordPress, bien que nous vous donnions les meilleures recommandations à ce sujet ci-dessous. Il existe également une sécurité au niveau du serveur web, dont l’hébergeur de WordPress est responsable. Nous prenons la sécurité très au sérieux ici et gérons beaucoup de ces questions pour nos clients.

Il est très important que vous choisissiez un hôte en qui vous pouvez avoir confiance pour votre entreprise. Ou si vous hébergez WordPress sur votre propre VPS, vous devez avoir les connaissances techniques nécessaires pour faire ces choses vous-même. Et pour être honnête, essayer d’être un administrateur système pour économiser 20 francs Suisse par mois est une mauvaise idée.

Hébergement WordPress sécurisé

Le durcissement du serveur est la clé pour maintenir un environnement WordPress entièrement sécurisé. Plusieurs couches de mesures de sécurité au niveau matériel et logiciel sont nécessaires pour garantir que l’infrastructure informatique de l’hébergement de sites WordPress est capable de se défendre contre des menaces sophistiquées, tant physiques que virtuelles.

C’est pourquoi les serveurs hébergeant WordPress doivent être mis à jour avec le système d’exploitation et les logiciels (de sécurité) les plus récents, et faire l’objet de tests et d’analyses approfondis pour détecter les vulnérabilités et les logiciels malveillants. Un exemple récent de cette situation s’est produit lorsque nous avons dû corriger NGINX pour les vulnérabilités de sécurité OpenSSL qui ont été découvertes.

Les pare-feu et les systèmes de détection d’intrusion au niveau du serveur doivent être mis en place avant d’installer WordPress sur le serveur afin de le protéger même pendant les phases d’installation de WordPress et de création du site web. Cependant, tous les logiciels installés sur la machine destinée à protéger le contenu de WordPress doivent être compatibles avec les systèmes de gestion de base de données les plus récents pour maintenir des performances optimales. Le serveur doit également être configuré pour utiliser des protocoles de cryptage et de transfert de fichiers sécurisés (tels que SFTP au lieu de FTP) afin de dissimuler le contenu sensible aux intrus malveillants.

Un article proposé gratuitement par https://evok.com/fr/hebergement-web/